Comment Installer Openclaw sur Windows et Mac : Guide Pratique (2026)

> ./index (Table des matières)

- Tromper la surveillance du réseau

- Installer OpenClaw sous MacOS

- Installer OpenClaw sous Windows via WSL2

- ChatOps : L'interface de commandement (BYOC)

- La base de données vectorielle

- Architecture Zero Trust : Chiffrer l'accès distant

- Extermination des tâches répétitives

- Conclusion : La chute de l'Empire de la Saisie

Les requêtes de support s'empilent inlassablement dans les files d'attente des entreprises pour exiger des exports Excel automatiques ou des corrections de saisie en masse.

Le quotidien du travailleur tertiaire moderne se résume souvent à copier-coller des données entre trois logiciels qui refusent catégoriquement de communiquer.

C'est une pathologie systémique, le produit d'entreprise classique est conçu pour vendre des tableaux de bord illusoires aux directions financières, et non pour vous épargner des tendinites.

L'interface graphique des ERP (Progiciels de Gestion Intégrés) s'effondre à chaque clôture comptable, le bouton "Générer le rapport" tourne dans le vide pendant vingt minutes avant de recracher une erreur fatale incompréhensible, et l'humain finit par faire le travail de la machine, ligne par ligne, cellule par cellule.

Il est temps d'arrêter de sacrifier des heures de vie à compenser les défaillances de ces outils, la reprise de contrôle sur le poste de travail commence aujourd'hui.

"Le produit d'entreprise classique est conçu pour vendre des tableaux de bord illusoires aux directions financières, et non pour épargner des tendinites ou la santé mentale des employés."

Depuis le 10 avril 2026, la version 2026.4.10 du framework OpenClaw a définitivement rebattu les cartes pour les employés de bureau.

Ce moteur d'agent IA autonome n'est plus une chimère réservée aux ingénieurs enfermés dans des laboratoires de recherche, c'est un exécutant local, un fantôme dans la machine, capable de cliquer, de taper et de lire l'écran exactement à la place de l'utilisateur.

Déployer un agent autonome sur son poste de travail est devenue la seule compétence véritablement subversive et rentable de cette décennie. C'est l'arme absolue pour cesser de subir les interfaces web ralenties par des décennies de dette technique et les temps de chargement infinis imposés par les serveurs d'entreprise.

Ce logiciel a provoqué une véritable onde de choc dans l'industrie en atteignant 247 000 étoiles sur GitHub en l'espace d'un trimestre. Le gouvernement chinois a même déclenché un protocole d'urgence en mars dernier, interdisant formellement son usage au sein de ses agences d'État.

La raison de cette panique institutionnelle et de l'angoisse des administrateurs système est simple : cet agent possède un accès abyssal au système d'exploitation. En effet, il exécute les tâches de manière asynchrone, sans supervision constante.

OpenClaw passe directement par les API sous-jacentes ou manipule les éléments du DOM (Document Object Model) du navigateur de manière invisible. C'est la mécanique exacte nécessaire pour vider une file de traitement avant 17 heures, pendant que la hiérarchie pense que le travail manuel suit son cours normal.

Il faut oublier la documentation officielle, souvent rédigée par des développeurs totalement déconnectés de la réalité suffocante de l'Open Space. L'objectif de cet article est de fournir une méthode de contournement claire, directe et exempte de jargon académique inutile.

Les protocoles suivants reposent sur des commandes vérifiées, conçues pour percer les défenses des postes de travail d'entreprise, mais attention car une concentration totale est requise.

Votre santé mentalle dépend littéralement de la réussite de cette installation locale.

A lire: Comment installer Python sous Windows et Mac

Tromper la surveillance du réseau

La précipitation est l'ennemie de l'infiltration.

La majorité des utilisateurs foncent tête baissée et corrompent leur environnement de travail en moins de cinq minutes. En effet, cet outil va manipuler des fichiers locaux, lire des répertoires et piloter des applications de manière autonome, et une mauvaise préparation équivaut à déclencher toutes les alarmes silencieuses du département informatique.

La vérification méticuleuse des prérequis système est obligatoire avant de saisir la moindre ligne de commande dans le terminal.

⚠️ Alerte Système : Contournement EDR

Les antivirus d'entreprise tuent les processus d'arrière-plan sans avertissement. Vous pouvez exiger une exception pour le port local 18789 en justifiant un "test de charge d'API interne". C'est un mensonge pieux vital pour votre survie.

Vérification de l'environnement d'exécution dans le terminal avant le déploiement local.

L'écosystème open-source évolue à une vitesse fractale.

Les tutoriels publiés le mois dernier sont déjà obsolètes. Le projet, initialement nommé Clawdbot, a dû modifier son identité suite aux pressions légales d'Anthropic.

Derrière cette instabilité de façade se cache une architecture logicielle d'une robustesse effrayante.

Voici les fondations vitales à consolider en amont :

- Un système d'exploitation mis à jour dans l'année en cours pour éviter les conflits de noyau (Kernel panics).

- L'obtention (légale ou par ingénierie sociale) des droits d'administration locaux sur la machine cible.

- Une exception réseau explicite et documentée pour le port de communication interne (TCP 18789).

Ces trois piliers fondamentaux éviteront à l'employé de finir bloqué devant un terminal vomissant des erreurs de permission irrécupérables.

Node.js : Le moteur asynchrone indispensable

L'agent autonome ne fonctionne pas ex nihilo.

Il s'appuie sur un environnement d'exécution spécifique nommé Node.js. Node.js est le cœur battant qui traite les boucles d'événements et les scripts en arrière-plan.

La version recommandée et absolue est Node.js version 24 (LTS), ni plus, ni moins. Si les développeurs ont abaissé la tolérance de compatibilité à la version 22.14+ lors des correctifs de mars, rester sur la branche 24 garantit une stabilité d'exécution sans faille.

Il est crucial de ne pas jouer aux apprentis sorciers en compilant des versions expérimentales (Nightly builds) dénichées sur des forums obscurs.

Un moteur V8 désynchronisé génère des erreurs de parsing JSON totalement illisibles qui feront avorter le processus au démarrage.

Protocole de Vérification : Node.js

- Ouvrez votre invite de commande (Terminal).

- Tapez la commande :

node -v - Si le retour indique "commande introuvable", l'environnement est vierge (Scénario idéal).

- Téléchargez la version 24 (LTS) sur le site officiel et validez l'installation par défaut.

Fuir l'hérésie des installations compilées

Les réseaux grouillent de guides absurdes proposant de recompiler l'outil directement depuis le code source sur GitHub.

L'employé de bureau est là pour traiter des fiches de paie, expédier des factures ou purger des bases de données clients et n'a pas vocation à se transformer en ingénieur DevOps.

Les routines de vérification préalables du framework bloquent désormais fermement ces bidouillages dangereux. La survie passe par l'utilisation stricte des gestionnaires de paquets officiels.

Le moindre contournement non documenté se paiera par des heures d'analyse de logs sur des serveurs Discord noyés sous le spam.

Les réseaux d'entreprise sont souvent cadenassés par des stratégies de groupe (GPO) restrictives. Sans accès administrateur, l'installation globale échouera lamentablement.

La stratégie de repli consiste à forcer l'installation des paquets Node (NPM) exclusivement dans le répertoire utilisateur personnel (User Space). C'est techniquement moins élégant, mais cela permet de glisser sous le radar des blocages rigides imposés par le service informatique.

L'exécution furtive prime toujours sur la propreté académique du code.

Installer OpenClaw sous MacOS

>_ Rapport de Situation : macOS

Architecture : UNIX natif.

Méthode : Script d'amorçage furtif via Terminal.

Avantage Tactique : Intégration invisible et support vocal MLX exclusif sans fuite cloud.

L'écosystème d'Apple, basé sur une architecture UNIX, facilite grandement le déploiement d'outils clandestins.

L'approche validée consiste à utiliser le script d'amorçage (bootstrap) officiel qui orchestre l'intégralité du processus en tâche de fond.

Depuis l'application Terminal, il suffit de coller la commande d'extraction (généralement via curl ou Homebrew) et le script va résoudre les dépendances, rapatrier la dernière version stable, configurer les variables d'environnement (PATH) et assainir la zone de travail.

Le processus est rapide et efficace, il ne laisse aucun fichier temporaire trahir sa présence sur le disque dur.

Une fois les binaires installés, la pérennité du système exige la configuration d'un démon (daemon) persistant.

La commande d'intégration va forger un LaunchAgent natif au cœur de macOS. Ainsi, le fantôme s'éveillera silencieusement en même temps que l'ouverture de la session matinale de l'utilisateur.

L'outil passe alors du statut de script expérimental à celui d'infrastructure de production fiable, invisible dans la barre des tâches.

L'évolution majeure de la version v2026.4.10 réside dans l'intégration du support vocal MLX, exclusif aux puces Apple Silicon (M2/M3/M4).

L'opérateur peut désormais formuler ses directives à voix haute ("Exporte le bilan du trimestre") sans toucher au clavier. Le modèle de langage traite le signal audio directement sur les cœurs neuronaux locaux, sans jamais exfiltrer un seul octet de donnée vers des serveurs cloud externes.

Le secret des affaires est préservé et l'intelligence artificielle ne sert plus de cheval de Troie pour les régies publicitaires.

Voici le protocole de vérification Python.

Ce script doit être exécuté pour s'assurer que l'API locale est éveillée et prête à recevoir des ordres d'exécution :

import urllib.request

import json

import sys

def check_local_daemon():

url = "http://localhost:18789/api/v1/status"

# Falsification du User-Agent pour éviter le filtrage basique

req = urllib.request.Request(url, headers={'User-Agent': 'Mozilla/5.0 (Macintosh; Intel Mac OS X 10_15_7)'})

print("Tentative de contact avec l'agent local...")

try:

with urllib.request.urlopen(req, timeout=5) as response:

if response.getcode() == 200:

data = json.loads(response.read().decode())

print(f"[+] Connexion établie. Cible active.")

print(f"[+] Version de l'agent : {data.get('version', 'Masquée')}")

print(f"[+] État du système : {data.get('status', 'Inconnu')}")

else:

print(f"[-] Code de réponse inattendu : {response.getcode()}")

except urllib.error.URLError as e:

print(f"[!] Échec critique de la connexion : {e.reason}")

print("[!] ACTION REQUISE : Vérifiez que l'antivirus ou le pare-feu d'entreprise ne bloque pas le port TCP 18789.")

sys.exit(1)

except Exception as e:

print(f"[!] Erreur non cataloguée : {e}")

sys.exit(1)

if __name__ == "__main__":

check_local_daemon()

Si la console renvoie un statut positif, la tête de pont est établie. L'agent est tapi dans l'ombre, en attente de la première mission.

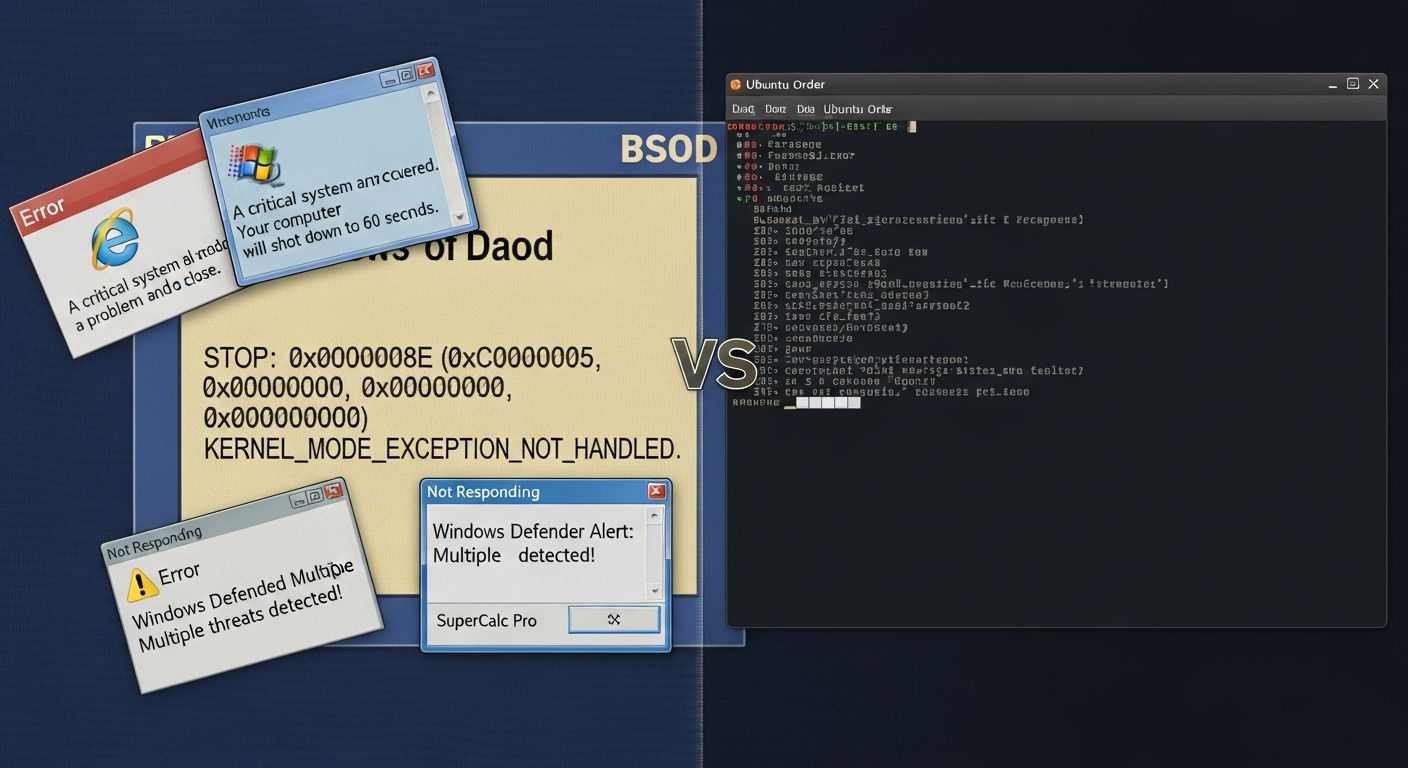

Installer OpenClaw sous Windows via WSL2

>_ Rapport de Situation : Windows

Menace : Corruption des chemins (NTFS) et blocages via GPO d'entreprise.

Solution : Isolation totale via une machine virtuelle Ubuntu (WSL2).

Statut : Non négociable pour garantir la stabilité de l'agent.

L'environnement Windows est un véritable champ de mines pour l'informatique moderne et les modèles d'IA open-source.

Forcer une installation native via le planificateur de tâches Windows est une erreur tactique monumentale, en effet, le système de fichiers NTFS et la gestion chaotique des espaces dans les chemins d'accès (comme le tristement célèbre C:\Program Files) vont inévitablement provoquer des erreurs de permissions fatales.

Le script d'automatisation s'arrêtera net au premier espace rencontré, laissant l'opérateur passer des nuits blanches à déboguer des messages d'erreur sans queue ni tête.

L'architecture de survie sous Windows : l'isolation absolue via la virtualisation Ubuntu.

La norme de survie non négociable consiste à utiliser le Sous-système Windows pour Linux (WSL2).

Cette technologie permet de forger une machine virtuelle Ubuntu parfaite, encodée directement dans les entrailles de Windows.

L'agent sera ainsi déployé à l'intérieur de cette zone de quarantaine étanche et bénéficiera de la stabilité légendaire des serveurs Linux tout en manipulant les fichiers du poste de travail via les points de montage réseau.

L'isolation stricte est la seule parade contre les redémarrages forcés de Windows Update et la corruption silencieuse des registres système.

L'arnaque des exécutables d'installation

⚠️ Alerte de Sécurité Critique

Ne téléchargez aucun exécutable .exe. Le projet original ne distribue aucun installeur graphique. Tout fichier d'installation "en un clic" trouvé sur un blog est un ransomware garanti qui alertera votre service informatique.

Le protocole d'extraction WSL2

Protocole d'Effraction : Virtualisation WSL2

- Ouvrez le menu Démarrer et cherchez

PowerShell. - Faites un clic droit sur l'icône : Exécuter en tant qu'administrateur.

- Tapez exactement :

wsl --installet appuyez sur Entrée. Laissez le téléchargement se faire. - Redémarrez votre poste de travail.

- À l'ouverture automatique du terminal Ubuntu, créez un nom d'utilisateur court (ex:

compta). - Tapez votre mot de passe. Attention : l'écran restera figé (pas d'étoiles). C'est normal sous Linux. Validez.

C'est depuis cet environnement Ubuntu que l'opérateur lancera les commandes d'installation classiques (via apt-get install nodejs puis le clone du dépôt GitHub).

Pour relier les deux mondes, le système de fichiers Linux est accessible depuis l'explorateur Windows classique en tapant simplement \\wsl$ dans la barre d'adresse. L'outil est cloisonné, sécurisé, et prêt à frapper.

A lire: Script Google Calender pour refuser automatiquement les réunions inutiles

ChatOps : L'interface de commandement (BYOC)

L'ère des tableaux de bord web lourds et des onglets de navigateur supplémentaires est révolue.

La doctrine moderne, baptisée BYOC (Bring Your Own Client), exige que l'agent obéisse depuis les outils de communication que l'utilisateur maîtrise déjà.

L'intégration de l'API locale avec des clients de messagerie transforme une banale application de chat en un terminal de commandement surpuissant.

La connexion avec l'architecture Discord s'avère particulièrement redoutable pour orchestrer des workflows administratifs. La méthode implique la création d'un serveur Discord privé. Depuis le portail des développeurs Discord, un jeton OAuth2 est généré pour autoriser l'agent local à lire les flux de messages de ce serveur fermé.

Le travailleur peut ainsi compartimenter ses opérations : un canal #extraction-factures, un autre #nettoyage-base-donnees.

L'agent reçoit et exécute les ordres directement via l'API d'une messagerie sécurisée.

L'opérateur n'a plus qu'à envoyer un message : "@Clawdbot, fusionne les rapports régionaux du disque T: et génère la synthèse en PDF". Le système lit le message, mobilise les ressources Python, exécute la manœuvre, et dépose le résultat final directement dans la conversation.

Voici le protocole pour envoyer une directive à l'agent sans passer par une interface graphique :

import urllib.request

import urllib.parse

import json

import sys

def inject_directive(directive_text):

url = "http://localhost:18789/api/v1/tasks"

# Formatage strict du payload pour l'API locale

payload_data = {

"prompt": directive_text,

"client": "cli_stealth_script",

"priority": "high"

}

encoded_payload = json.dumps(payload_data).encode('utf-8')

headers = {

'Content-Type': 'application/json',

'Accept': 'application/json',

'Authorization': 'Bearer local_override' # Simulation d'autorisation

}

print(f"[*] Préparation de l'injection : '{directive_text}'")

try:

req = urllib.request.Request(url, data=encoded_payload, headers=headers, method='POST')

with urllib.request.urlopen(req) as response:

if response.getcode() in [200, 201, 202]:

result = json.loads(response.read().decode())

print("[+] Directive acceptée et mise en file d'attente.")

print(f"[+] Identifiant de l'opération : {result.get('task_id', 'Masqué')}")

else:

print(f"[-] Rejet de la directive. Code : {response.getcode()}")

except urllib.error.URLError as e:

print(f"[!] Impossible de contacter l'agent : {e.reason}")

except Exception as e:

print(f"[!] Échec de l'injection du payload : {e}")

if __name__ == "__main__":

inject_directive("Navigue sur l'intranet, télécharge les fiches de présence de la semaine et consolide-les dans un fichier CSV sur le Bureau.")

La base de données vectorielle

Un automate dépourvu de mémoire persistante possède l'utilité stratégique d'un poisson rouge.

Par défaut, pour préserver la mémoire vive (RAM) souvent anémique des ordinateurs fournis par l'entreprise, le framework purge son contexte cognitif à chaque cycle d'extinction.

Répéter inlassablement les mêmes procédures métiers complexes tous les matins devient rapidement insupportable, l'évolution vers un véritable assistant proactif passe par le greffage d'une base de données vectorielle (Vector DB) locale.

La mémoire vectorielle ne stocke pas les mots comme de simples chaînes de caractères, mais les transforme en coordonnées mathématiques dans un espace multidimensionnel (les *embeddings*).

Cela permet à l'agent de comprendre la sémantique et le contexte des documents qu'il ingurgite. Le standard de l'industrie recommande le couplage avec Milvus Lite, une solution robuste qui peut tourner en arrière-plan avec une empreinte mémoire dérisoire.

En modifiant la section "memory" du fichier config.json de l'agent pour pointer vers le port 19530 de l'instance Milvus, la machine commence à apprendre. Elle indexe l'historique des requêtes SQL complexes, les modèles de rédaction d'emails de la direction, et les spécificités de la nomenclature interne.

C'est la fin du syndrome de la page blanche pour l'IA, elle ne part plus de zéro ; elle puise dans le capital sémantique accumulé.

L'opérateur peut vérifier ce que la machine a retenu de ses entraînements en exécutant cette routine de diagnostic :

import urllib.request

import json

import sys

def extract_memories():

url = "http://localhost:18789/api/v1/memory/recent?limit=5"

req = urllib.request.Request(url)

print("[*] Interrogation de la base vectorielle locale...")

try:

with urllib.request.urlopen(req, timeout=8) as response:

memories = json.loads(response.read().decode())

print("\n--- Extraction des derniers concepts indexés ---")

data_points = memories.get('data', [])

if not data_points:

print("[-] Le cortex est vide. Aucune donnée vectorisée trouvée.")

return

for item in data_points:

content = item.get('content', 'Contenu crypté')

score = item.get('relevance', 0.0)

print(f" -> {content[:80]}... [Pertinence: {score:.2f}]")

except urllib.error.URLError as e:

print(f"[!] Le moteur vectoriel ne répond pas : {e.reason}")

print("[!] Vérifiez que le service Milvus/Zilliz est actif sur le port 19530.")

except Exception as e:

print(f"[!] Échec de l'extraction de la mémoire : {e}")

if __name__ == "__main__":

extract_memories()

Architecture Zero Trust : Chiffrer l'accès distant

⚠️ Alerte Réseau : Faille d'Exposition

N'exposez jamais le port 18789 nu sur le réseau local (LAN) de l'entreprise. Un collègue malveillant pourrait s'y connecter et ordonner l'effacement de vos disques. L'utilisation d'un tunnel crypté (Mesh VPN) est obligatoire.

La parade tactique repose sur l'utilisation d'un réseau maillé crypté (Mesh VPN), tel que Tailscale. Contrairement aux VPN d'entreprise classiques qui centralisent le trafic (et donc la surveillance), Tailscale forge un tunnel chiffré de pair à pair (P2P) exclusivement entre les appareils validés par l'opérateur (par exemple, le PC du bureau et le smartphone personnel).

Le trafic est donc encapsulé via le protocole WireGuard.

Pour espions du département informatique, ce flux de données est totalement opaque, indéchiffrable. L'opérateur peut ainsi piloter son poste de travail compromis depuis son téléphone, dans les transports en commun, en toute impunité, sans ouvrir la moindre brèche sur l'internet public.

Extermination des tâches répétitives

Le déploiement de l'infrastructure n'est qu'un prélude, l'arme doit être maintenant utilisée.

L'une des atrocités administratives les plus communes est le traitement de données brutes issues de systèmes d'information obsolètes.

Les exports CSV de 150 000 lignes font agoniser les tableurs classiques, provoquant des crashs logiciels qui réduisent à néant des heures de formatage manuel.

La puissance du framework réside dans sa capacité à contourner l'interface utilisateur.

Plutôt que de dire "Nettoie le fichier Excel", la requête doit être une instruction algorithmique stricte : "Ouvre le fichier dump_serveur.csv dans le dossier Temp. Initialise un script Python utilisant la librairie Pandas en arrière-plan. Supprime toutes les lignes dont la valeur de la colonne D est vide. Applique une regex pour normaliser les numéros de téléphone de la colonne F au format international. Écris le DataFrame final dans un nouveau fichier donnees_propres.xlsx."

Pendant que l'automate exécute cette routine en trois secondes via son interpréteur Python silencieux, l'opérateur n'a subi aucun ralentissement d'interface graphique.

Le travail est accompli de manière chirurgicale, sans perte d'intégrité des données.

Conclusion : La chute de l'Empire de la Saisie

L'employé moderne n'a pas à être l'esclave des progiciels défaillants qu'on lui impose.

L'intégration récente du contrôle navigateur natif permet à l'agent de traverser l'intranet, de s'authentifier, et de remplir des centaines de formulaires archaïques sans aucune intervention humaine.

L'outil gère les fenêtres contextuelles intempestives (pop-ups), attend les temps de chargement aléatoires des serveurs surchargés, et valide les processus avec une précision machine.

Le paysage de l'automatisation se déplace rapidement vers des protocoles de communication inter-agents.

Les infrastructures comme Moltbook démontrent qu'un agent local peut désormais négocier avec l'agent d'un partenaire commercial pour organiser des plannings ou extraire des contrats, en court-circuitant totalement les boucles d'emails chronophages.

Déployer ces technologies d'avant-garde dans les tranchées de la bureaucratie corporative n'est pas un acte de rébellion technologique isolé, c'est une nécessité vitale de survie professionnelle.

Le code en ligne de commande est froid, logique, et insensible à la fatigue, il est le levier définitif pour démanteler l'absurdité du travail manuel répétitif et forcer l'ordinateur à redevenir ce qu'il aurait toujours dû être : un outil à notre service exclusif.

> Base_de_Données_FAQ

Q: Quelle version de Node.js est requise pour installer OpenClaw ?

Q: Faut-il installer OpenClaw nativement sur Windows ?

Q: Comment l'agent mémorise-t-il mes préférences ?

Q: Puis-je utiliser OpenClaw avec mon téléphone ?

Q: Le port 18789 d'OpenClaw est-il sécurisé ?

Rejoignez la Résistance.

Recevez le Pack de Survie Office + 1 astuce d'automatisation par semaine.

Données protégées. Zéro spam.

Jérémy

J'ai passé 6 ans dans le Support Technique à résoudre des cas complexes. Maintenant, je montre aux employés de bureau comment gagner du temps avec Python et Google Suite.

@Twitter